Avec la multiplication des cyberattaques et des tentatives de piratage, l’authentification à deux facteurs s’impose comme une méthode robuste et efficace pour sécuriser l’accès aux comptes en ligne. Cette technique d’authentification permet aux utilisateurs de protéger leurs données personnelles et leurs comptes contre les tentatives de fraude et d’accès non autorisés. Contrairement à une simple connexion basée sur un mot de passe, la double authentification ajoute une couche de validation supplémentaire, souvent via un code envoyé par SMS, une notification sur une application ou un système de biométrie.

Grâce à cette vérification en deux étapes, l’identification devient plus sécurisée, réduisant considérablement les risques liés au vol d’identifiants. De nombreuses entreprises et plateformes en ligne adoptent désormais ce système pour sécuriser les informations sensibles des utilisateurs. Que ce soit pour accéder à une messagerie, un compte bancaire ou un service cloud, l’authentification à deux facteurs garantit une meilleure protection des comptes face aux menaces grandissantes de la cybersécurité.

Mais en quoi consiste réellement l’authentification à deux facteurs ?

Comment fonctionne-t-elle et pourquoi est-elle si efficace contre le piratage ?

Découvrez tout ce qu’il faut savoir sur ce système de sécurité dans l’article de Dcom-Solutions.

Définition et principe de l’authentification à deux facteurs

L’authentification à deux facteurs, également connue sous l’acronyme 2FA, est une méthode de sécurité qui requiert deux formes distinctes d’identification pour accéder à un compte ou à une ressource.

Plutôt que de se fier uniquement à un mot de passe, l’authentification à double facteurs ajoute une couche supplémentaire de vérification, garantissant que l’utilisateur est bien celui qu’il prétend être.

Les facteurs d’authentification se répartissent généralement en trois catégories :

Quelque chose que l’utilisateur connaît :

Un mot de passe ou un code PIN.

Quelque chose que l’utilisateur possède :

Un smartphone, une clé de sécurité physique ou une carte à puce.

Quelque chose que l’utilisateur est :

Des données biométriques telles qu’une empreinte digitale ou une reconnaissance faciale.

Comment fonctionne l’authentification à deux facteurs ?

Le processus de 2FA se déroule généralement en deux étapes :

Première étape :

L’utilisateur saisit son identifiant et son mot de passe habituels sur le site ou l’application concernée.

Deuxième étape :

Une demande de vérification supplémentaire est effectuée. Cela peut prendre plusieurs formes :

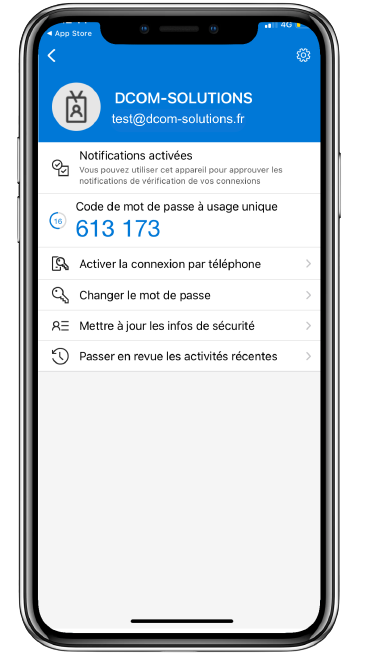

- Code à usage unique : Un code temporaire est envoyé par SMS ou généré par une application d’authentification telle que Google Authenticator.

- Données biométriques : L’utilisateur fournit une empreinte digitale, une reconnaissance faciale ou une autre forme de biométrie.

- Clé de sécurité physique : Un dispositif matériel spécifique est utilisé pour valider l’accès.

Cette double vérification assure que même si un mot de passe est compromis, l’accès au compte reste protégé par la seconde couche de sécurité.

Importance de l’authentification à deux facteurs

L’adoption de l’authentification à deux facteurs (2FA) présente plusieurs avantages significatifs qui en font une solution de sécurité incontournable pour les particuliers comme pour les entreprises :

Renforcement de la sécurité :

En ajoutant une étape supplémentaire à la connexion, la 2FA empêche les accès non autorisés, même si un pirate parvient à dérober votre mot de passe. Sans le second facteur d’authentification (code temporaire, notification push, biométrie, etc.), il lui sera extrêmement difficile d’accéder à votre compte. Cela réduit considérablement les risques de piratage et protège vos informations sensibles.

Protection contre le phishing et le vol de données :

Les attaques de phishing reposent sur la récupération frauduleuse de vos identifiants via des sites ou e‑mails imitant des plateformes légitimes. Avec l’authentification à deux facteurs, même si un attaquant obtient vos identifiants, il ne pourra pas se connecter sans le second facteur. Ce dispositif limite ainsi les risques liés aux escroqueries en ligne et aux vols de données personnelles ou bancaires.

Conformité aux normes de sécurité :

De plus en plus d’organisations imposent la 2FA pour renforcer la protection des comptes utilisateurs et répondre aux exigences de cybersécurité. Des réglementations comme le RGPD en Europe ou le standard PCI-DSS pour les paiements en ligne encouragent fortement cette méthode d’authentification pour limiter les risques de violations de données. Son adoption permet donc aux entreprises et aux services en ligne de se conformer aux meilleures pratiques en matière de protection des informations.

En intégrant l’authentification à deux facteurs, les utilisateurs bénéficient d’une sécurité renforcée tout en s’assurant que leurs données personnelles restent protégées face aux cybermenaces croissantes.

Exemples d’utilisation de la double authentification

La 2FA est largement adoptée dans divers secteurs pour protéger les informations sensibles :

Banques et services financiers :

Connexion aux comptes bancaires en ligne avec une validation via un code SMS ou une notification push.

Validation des transactions importantes, comme un virement bancaire ou un paiement en ligne.

Messageries et services e‑mail :

Accès aux comptes Gmail, Outlook ou Yahoo! Mail avec une confirmation via une application d’authentification.

Protection des données sensibles en entreprise grâce à la double authentification sur les comptes professionnels.

Réseaux sociaux et plateformes en ligne :

Sécurisation des comptes Instagram, Pinterest, Facebook, X ou LinkedIn contre le piratage.

Connexion aux plateformes de streaming (Netflix, Spotify) avec une validation via SMS ou e‑mail.

Services cloud et stockage de fichiers :

Accès sécurisé à Google Drive, Dropbox ou OneDrive avec un code temporaire généré par une application.

Protection des documents professionnels stockés sur des serveurs distants.

Jeux vidéo et plateformes gaming :

Sécurisation des comptes Steam, PlayStation Network (PSN), Xbox Live et Epic Games Store avec une authentification supplémentaire.

Prévention du vol de comptes et des achats frauduleux en ligne.

Outils et logiciels professionnels

Accès aux outils de gestion de projet (Trello, Asana) et plateformes de travail collaboratif (Slack, Microsoft Teams).

Sécurisation des bases de données et des accès administratifs avec des clés de sécurité physiques ou applications 2FA.

Commerce en ligne et marketplace :

Connexion aux comptes Amazon, eBay, Vinted et AliExpress avec une 2FA.

Sécurisation des paiements et des informations bancaires contre les fraudes.

Ces exemples montrent que l’authentification à double facteurs est utilisée dans de nombreux domaines pour renforcer la cybersécurité et protéger les comptes des utilisateurs contre les accès non autorisés.

Comment activer l’authentification à deux facteurs sur un compte Microsoft ?

La mise en place de la 2FA varie en fonction des services, mais suit généralement ces étapes :

1. Accéder aux paramètres de votre compte :

Connectez-vous au compte que vous souhaitez sécuriser et rendez-vous dans les paramètres ou les options de sécurité.

2. Activer l’authentification à deux facteurs :

Recherchez l’option de vérification en deux étapes et en suivant les instructions d’activation. Vous pouvez aussi utiliser Microsoft Authenticator.

Dcom-Solutions détaille la procédure dans son article :

Article à lire : Activer la double authentification sur un compte Microsoft

3. Choisir la méthode de vérification :

Sélectionnez le second facteur d’authentification qui vous convient le mieux (SMS, application d’authentification, clé de sécurité, etc.).

4. Configurer et tester :

Suivez les étapes de configuration fournies par le service et assurez-vous que tout fonctionne correctement en effectuant un test de connexion.

Conclusion

L’authentification à deux facteurs vous permet de sécuriser vos comptes en ligne face aux cybermenaces toujours plus avancées. En ajoutant une couche supplémentaire de vérification, elle limite considérablement les risques d’accès frauduleux et garantit que vous êtes le seul à pouvoir consulter et gérer vos informations sensibles.

Que ce soit pour vos comptes bancaires, vos réseaux sociaux, vos plateformes professionnelles ou vos outils de stockage en ligne, il est fortement recommandé d’activer la 2FA dès que cette option est disponible. Son adoption réduit drastiquement les risques liés au piratage, au vol de données et aux tentatives de phishing.

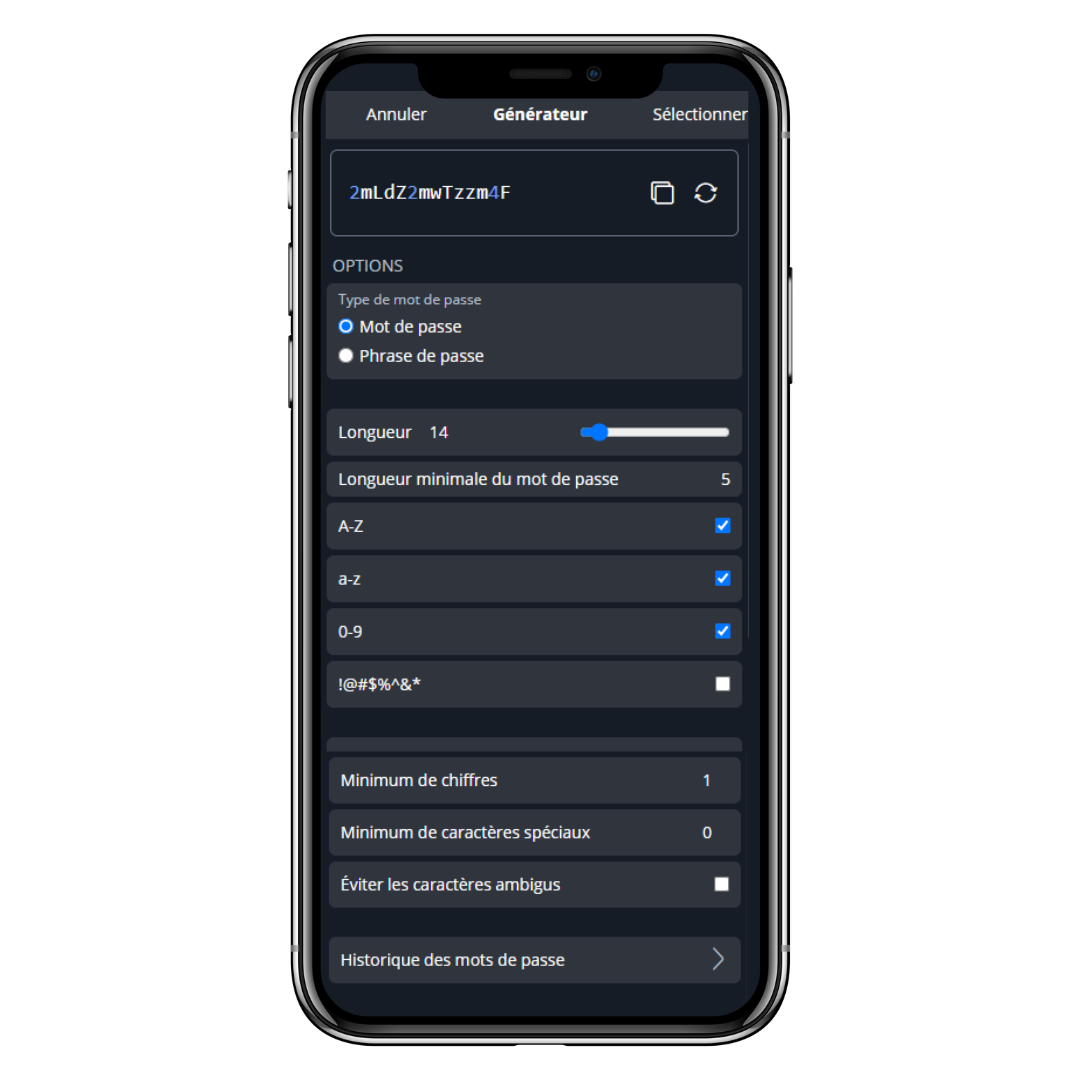

Cependant, l’authentification à double facteurs ne suffit pas à elle seule pour une cybersécurité optimale. Il est essentiel de l’accompagner de bonnes pratiques, comme l’utilisation d’un gestionnaire de mots de passe pour générer et stocker des identifiants complexes en toute sécurité.

Pour en savoir plus, consultez notre article : Gestionnaire de mots de passe : comment ça marche ?

Pour aller plus loin et renforcer la protection de votre entreprise contre les cyberattaques, découvrez également notre article complet sur les meilleures pratiques en cybersécurité : Protégez votre entreprise contre les menaces numériques.

En combinant une authentification robuste avec des solutions adaptées, vous maximisez la sécurité de vos données et celles de votre organisation.

Vous souhaitez développer votre cybersécurité ?

N’hésitez pas à réserver un appel de découverte de vos besoins,

notre équipe prendra en charge votre demande dans les délais qui vous conviennent.

Situé aux alentours de Poitiers, Dcom-Solutions est le prestataire IT qui propose des solutions de cybersécurité informatique pour les entreprises de Poitiers, Niort, Angoulême et La Rochelle.